Saugumo iššūkiai iškyla visur, o naujausias įsilaužėlis buvo rastas įskiepio pažeidžiamumo išnaudojimas WordPress be to, jis skirtas apriboti vartotojų prieigą prie galimybių WordPress ir geriau kontroliuoti jų leidimus.

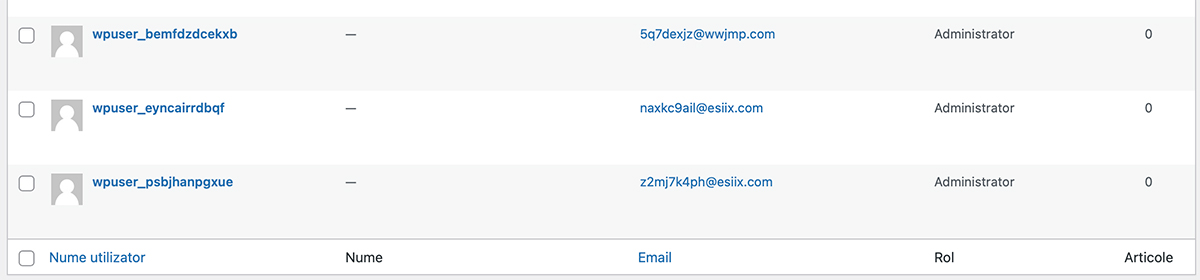

Jei turite tinklaraštį, internetinę parduotuvę, veikiančią pristatymo svetainę WordPress ir modulis PublishPress galimybės, gerai patikrinti, jei ne Dashboard → Users → All Users → Administrator, nėra vartotojų, kurių nepažįstate ir dažniausiai turi formos pavadinimą "wpuser_sdjf94fsld".

Aptikau šį įsilaužimą keliose internetinėse parduotuvėse ir greitai padariau išvadą, kad vienintelis jų bendras elementas yra įskiepis PublishPress galimybės, kuriame pristatoma a pažeidžiamumas, leidžiantis pridėti vartotoją, kurio reitingas Administrator, nereikia atlikti standartinės registracijos proceso.

Kai kuriose svetainėse WordPress paveikti, užpuolikai pasitenkino tiesiog pridėję naujų vartotojų, turinčių rangą administrator, nepadarydamas jokios žalos. O gal jie neturėjo laiko.

Kita vertus, buvo pagaminti kiti peradresavimai WordPress Addjausmas (URL) ir (arba) vieta Addjausmas (URL) į išorinius puslapius ir greičiausiai virusus. Ženklas, kad tie, kurie pradėjo šias atakas, buvo menkai nusiteikę. Tai geriausia saugumo dalis.

Žinoma, nemalonu pabusti, kad internetinė parduotuvė, svetainė ar tinklaraštis nukreipiami kitais interneto adresais, tačiau gera dalis ta, kad šiuo metu kas perėmė valdymą, kitos žalos nepadarė. Savotiškas, turinio ištrynimas, šlamšto nuorodų įterpimas į visą duomenų bazę ir kiti beprotiški dalykai. Nenoriu duoti idėjų.

Kaip išspręsti saugos problemą, jei mus paveikė wpuser_ exploit WordPress?

Mes imamės scenarijaus, kuriame dienoraštis WordPress buvo paveiktas „wpuser_“ įsilaužimo ir buvo nukreiptas į kitą žiniatinklio adresą. Taigi akivaizdu, kad nebegalite prisijungti ir patekti į prietaisų skydelį.

1. Prisijungiame prie paveiktos svetainės duomenų bazės. Per phpMyAdmin arba bet kokį valdymo kelią, kurį kiekvienas turi. Duomenų bazės autentifikavimo duomenys yra faile wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. „Mergem“wp_options"Ir ant kolonos"optons_value"Įsitikiname, kad tai teisingas mūsų svetainės adresas"siteurl"Ir"home".

Iš čia jis praktiškai nukreipiamas kitu adresu. Kai pakeisite svetainės adresą, ji vėl bus pasiekiama.

3. Viskas „wp_options"Mes patikriname, ar nebuvo pakeistas ir administratoriaus el. pašto adresas. Mes tikriname „admin_email„Būti teisingu. Jei jis nėra teisingas, mes jį modifikuojame ir perduodame teisėtą adresą. Čia radau"admin@example.com".

4. Eikite į prietaisų skydelį ir padarykite tai update skubus įskiepis PublishPress galimybės arba išjunkite ir ištrinkite iš serverio.

5. į Dashboard → Users → All Users → Administrator mes ištriname neteisėtus vartotojus, kurių rangas yra Administrator.

6. Keičiame teisėtų vartotojų, turinčių teises į, slaptažodžius Administrator ir duomenų bazės slaptažodį.

Patartina įdiegti ir sukonfigūruoti apsaugos modulį. Wordtvora Apsauga suteikia pakankamą apsaugą tokioms atakoms nemokamoje versijoje.

Nepraleidau daug laiko ieškodamas, kur yra pažeidžiamumas PublishPress galimybės, bet jei turite užkrėstą svetainę šiuo išnaudojimu, gali jums padėti atsikratyti jo. Komentarai atviri.

Norėdami daugiau sužinoti apie šią temą, žiūrėkite šį įrašą: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/